ワーム(ワームウイルス)は、世界規模の感染を引き起こした事例のあるマルウェアの種類です。ワームに感染すると、メールが勝手に大量送信されるなどの被害が発生します。顧客や取引先に感染を広げる事例も少なくありません。この記事では、ワームウイルスの特徴や種類についてわかりやすく解説しています。

ワームとは

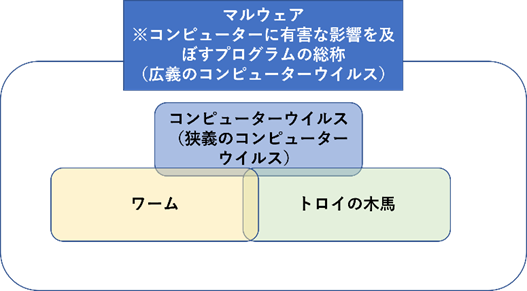

ワーム(worm)とは、コンピューターに有害な影響を及ぼすマルウェアの一種です。ワームの主な特徴として単体で活動し、自分自身で複製し他のコンピューターへ感染を広げる点があげられます。この特徴によりワームの感染力は非常に高く、過去には世界的に大規模な感染被害を引き起こした例も少なくありません。

一方、同じマルウェアのなかでも、ワームはコンピューターウイルスやトロイの木馬とは異なります。以下、実際にどのような違いがあるかみていきましょう。

ワームとウイルス・トロイの木馬との違い

ウイルス・トロイの木馬・ワームは、いずれもマルウェアの一種です。しかし、それぞれの動作には違いがあります。これら違いを把握するために、ウイルス・トロイの木馬の概要についても簡単に振り返っておきましょう。

ウイルスは他プログラムの一部として複製され感染を広げ、感染先のコンピューターに悪影響を及ぼすマルウェアです。ウイルスとワームの主な違いは、単体で複製や増殖が可能か否かにあります。ワームが単体で複製・増殖が可能なのに対し、ウイルスが自らの感染を広げるためには宿主となる別プログラムが必要です。

次にトロイの木馬とはユーザーにとって有意義なプログラム・ファイルになりすまし、ユーザーに隠れて攻撃を行うマルウェアを指します。トロイの木馬はワーム同様に単体での活動が可能ですが、自己増殖の機能は持ちません。

【ワーム/ウイルス/トロイの木馬の違い】

| 名称 | プログラム単体での活動 | 自己増殖機能 |

|---|---|---|

| ワーム | 可能 | あり |

| ウイルス | 不可 (宿主となるプログラムが必要) | あり |

| トロイの木馬 | 可能 | なし |

ワームの主な感染経路

ワームには代表的な感染経路がいくつか確認されています。そのため、これらを把握しておけば、ワームの感染を予防できるわけです。以下、主な感染経路を紹介します。

【1】メール

ワームが添付されたメールを開封して感染するパターンです。ワームは感染先のコンピューターから、自己の複製を添付したメールを送信させ感染を広げようとします。

【2】Webサイト/ネットワーク

ワームが侵入したWebサイトやネットワークにアクセスすることで、感染を広げるパターンです。他コンピューターに侵入したワームはランダムにIPアドレスを作成し、さらに感染を広げようとします。

【3】外部記録メディア

USBメモリやDVDなどの外部記録メディアを、コンピューターに挿入することで感染するパターンです。Windowsの自動実行(AutoRun)機能を利用して、挿入するだけで自動的に感染するパターンもあります。

【4】共有フォルダ

ワームに感染済のコンピューターが、ネットワーク上の共有フォルダにアクセス可能な場合のパターンです。ワームは自身の複製を共有フォルダへ設置し、他コンピューターの感染を促します。

ワームでサーバー担当者が困ること

ワームに感染することで、どのような被害が発生すると考えられるでしょうか。ここでは、ワーム感染によって生じる主な被害の例を紹介します。

リソースが占拠されてコンピューターの動作が停止する

ワームはコンピューターに感染すると、自身の複製を他コンピューターへ感染させるため活動を開始します。これによってコンピューターやネットワークのリソースが浪費され、最悪コンピューターの動作が停止してしまうのです。

勝手にメールを送信・SNSに投稿される

ワームが感染を広げるため、勝手にメールが送信されたりSNSへ投稿されたりするパターンです。ワームは感染先のコンピューターに保存されたアドレス帳から、メールアドレスを抜き出しメール送信を行います。同様の目的で、SNSへ膨大な数の投稿を繰り返す例も少なくありません。

個人情報・機密情報を盗まれる

オンラインバンキングをはじめとした各種WebサービスのID/パスワードが盗まれるパターンです。仮にオンラインバンキングの情報を盗まれた場合、お金が不正に引き出される可能性も否定できません。盗まれた情報はダークウェブ※で売買される可能性もあります。

※ダークウェブとは

匿名性の高いネットワーク上で構築され一般的な検索エンジンには登録されないことから、通常の方法ではアクセスが難しいウェブサイトです。ダークウェブは、違法な取引などに利用されます。

バックドアを設置され、別のマルウェアに感染させられる

ワームが感染したPCにバックドアを作り、別のマルウェアを感染させるケースです。マルウェアに感染した結果、悪意のある第三者によってコンピューターを遠隔操作できる状態になることもあります。

多くの被害をもたらしたワームの例

単体での自己複製が可能なワームは他のマルウェアに比べ感染力が高く、これまで多くの被害をもたらしてきました。この項では、これまで登場したよく知られるワームの種類を古い順から紹介します。

LOVELETER(2000年)

2000年にフィリピンの学生によって作成されたワームです。「I Love you」という題名のメールにファイルが添付されており、これを開くと感染する仕組みとなっていました。

このワームに感染すると、Microsoft Outlookのアドレス帳に登録された全てのメールアドレスに対して、同様のメールを送り感染を広げるのです。さらに「.jpg」「.mp3」など一部拡張子のファイルをハードディスクから探し出し、本ワームの複製を上書きすることによって破壊します。

本ワームはその興味を惹く題名から、フィリピン国内にとどまらず世界中に感染を広げました。ワームを作成した学生は、本ワームの発見から間もなく逮捕されています。

Sobig(2003年)

2003年に発見され、様々な亜種をもつワームです。Sobigに感染すると、アドレス帳や「.eml」など特定の拡張子のファイルからメールアドレスを収集しメールを送信します。宛先がメールに添付されたファイルを開くと、ウイルス感染する仕組みです。Sobigの亜種のなかでも「Sobig.F」は、この年、世界中で最も大きな被害をもたらしたマルウェアでした。

MyDoom(2004年)

MyDoomは2004年当時、史上最速のスピードで感染を広げたと言われる大量メール送信型のワームです。MyDoomが添付されたメールを開くと感染し、そのコンピューターからメールを大量送信しさらに感染を広げます。その感染力は極めて強く、当時世界中で送受信されたメールのうち、12通に1通がMyDoomに感染していたと言われるほどです。

さらにMyDoomは感染先のコンピューターにバックドアを仕掛け、悪意のある第三者がサイバー攻撃を仕掛ける際に悪用できるようにしました。MyDoomにより世界中のネット通信速度が10%低下し、380億米ドル相当の被害をもたらしたと言われます。

Conficker(2008年)

Confickerは2008年に検出された、Windows OSを標的とするワームです。2000年代に最も大きな被害をもたらしたマルウェアとも言われ、ピーク時には世界中で1,500万台ものコンピューターが感染したと言われています。

Confickerの感染経路はネットワークや外部記録メディア、脆弱性のあるパスワードが設定されたコンピューターなどです。Confickerは「12345」などパスワードとしてよく使われる文字列のリストを保有しています。その上でこのリストを使ってログインを試み、ログインに成功したコンピューターに感染するのです。

Confickerに感染したコンピューターは、サイバー攻撃の踏み台に使われたり、迷惑メールの大量送信をさせられたりします。

Emotet(2014年)

Emotetは2014年に発見されたマルウェアですが、様々な変化をとげ現在にいたるまで被害をもたらし続けています。発見当初は、オンラインバンキングの認証情報を取得するマルウェアとして知られてきました。

Emotetの主な感染経路はメールで、メールに添付されたファイルを開くと感染する仕組みです。Emotetは自己増殖するワーム機能を有しており、ネットワーク内の他端末へも感染を広げます。その上で、感染したコンピューターから、Emoteの感染を広げるためのメールを送信させるのです。

Emotetに感染したコンピューターは個人情報が盗まれたり、より悪質なマルウェアに感染させられたりする可能性があります。Emotetの被害は2019年に大きくニュースでとりあげられた他、2021年11月にも被害が報告されている状況です。

WannaCry(2017年)

WannaCryはランサムウェア※とワームによって構成されたマルウェアです。そのためWannaCryは「ワーム型ランサムウェア」とも呼ばれます。WannaCryではまずワーム側のパートにて感染し、続いてランサムウェアとしての機能を果たすのです。

※ランサムウェアとは

感染したコンピューターのデータを暗号化し、元に戻すために身代金を請求するマルウェア

WannaCryは2017年に確認され、その年に世界150ヵ国で23万台以上のコンピューターが感染しました。海外ではWannaCryに感染した影響で病院のシステムが停止し、手術や診察ができなくなった事例も発生しています。

ワームの被害を避けるために必要な対策

ワームによる被害を避けるためには、ウイルスなど他のマルウェアと同様の対策が求められます。よく知られるウイルス向けの対策を実践しておけば、ワーム向けの対策にもなるわけです。以下、ワームをはじめマルウェア全体の被害を防ぐのに有効な対策を紹介します。

OSやソフトウェアのアップデート

ワームをはじめ多くのマルウェアは、OSやソフトウェアの脆弱性を突いて感染や被害を広げます。そのため常に最新版へアップデートし脆弱性を修正することによって、マルウェアの被害を防げるわけです。

あやしいWEBサイトやメールを開かない

WEBサイトやメールに、ワームなどのマルウェアが仕込まれている例も少なくありません。差出人が取引先だとしても、送り主のコンピューターがワームに感染している場合もあります。WEBサイトやメールに不審な点がみられる場合は、開いたりアクセスしたりするのはやめましょう。

セキュリティソフトをインストールする

セキュリティソフトでは、ワームをはじめ多くのマルウェアを検知・削除可能です。またマルウェアは常に変化しますが、セキュリティ対策ソフトのベンダーも速やかにそれら変化に対応します。そのためセキュリティソフトをインストールすることで、多くの脅威からコンピューターを保護できるわけです。

クラウドサービス「KAGOYA FLEX」では、Windows Serverで利用可能な「アンチウイルスソフト(エンドポイントセキュリティ)」を提供しています。本アンチウイルスソフト「F-Secure Elements EPP for Servers」は管理サーバーが不要で、インストールするだけで利用可能です。本アンチウイルスソフトは、高い検知率と軽い動作を両立する上、未知のウイルスにも迅速に対応可能なディープガード機能も備えています。

アンチウイルスソフト(エンドポイントセキュリティ)の詳細については、以下URLを参照ください。

アンチウイルスソフト (WithSecure Elements EPP for Servers) | KAGOYA

サーバーにインストールするだけで利用可能なウイルス対策で、手軽にセキュリティレベルを高めることができます。

まとめ

ワームとは単体で活動し、自分自身で複製し他コンピューターへ感染を広げるマルウェアです。ワームに感染すると勝手にメールを送信されたり、コンピューターの動作が停止したりなどの被害が発生します。

ワームの主な感染経路は、ウイルスと同様にWEBサイトやメールなどです。そのためウイルスと同じように「あやしいWEBサイトやメールは開かない」「アップデートを行う」といった対策で予防できます。