年々増加するフィッシングメールを使った詐欺は、その数もさることながら巧妙さも増してきています。

今では目視だけではフィッシングメールかどうかを見分けることも難しくケースもあるため、より高度な対策が必要とされています。

この記事ではそんなフィッシングメールについて、実例を元に手口や見分け方、対策などについてご紹介します。

フィッシングメールとは

フィッシングメールとは、正規の組織やサービス提供者を装い、受信者に個人情報や金融情報を盗み取ることを目的として送信する偽の電子メールのことを指します。

この説明文だけでは、まだ明確にイメージできない方もいるかと思いますので、より詳細までご紹介いたします。

どのような詐欺被害に遭う?

フィッシングメールによる詐欺被害の内容としては、様々な被害があります。

クレジットカードの不正利用や個人情報が流出したことによる不正請求、各種アカウントの不正ログインや個人情報が売買されて更に多くの詐欺グループのリストに拡散されたりします。

他にも、自宅に着払いの商品が届いたり、自分の名前や住所・電話番号を使ってサービス等の申込をされるといった被害もあります。

SNSやYouTubeアカウントの乗っ取りといった気付きやすい被害もあれば、自分が契約したVOD(ビデオオンデマンド)サービスでサブアカウントが作成され海外で不正利用されるといった自分では気付けない被害もあります。

中には添付ファイルにウイルスを仕込んで、それを展開してしまったパソコンを感染させてしまうというケースもあります。

このようにフィッシングメールによる詐欺被害の内容は多種多用で、金銭的ダメージだけではなく社会的ダメージやその後の後始末(カード再発行などの手続き)の手間など、いずれも頭を抱えたくなる状況に陥ってしまう被害ばかりです。

具体的な詐欺の手口や特徴

フィッシングメールには、メール本文に記載しているリンクを受信者にクリックさせて偽のWebサイトに誘導する手口が主流となっています。

その際に、有名な企業や利用率の高いサイトなどを装ってその偽のWebサイトでは以下の様な様々な情報を抜き取る仕掛けが施されています。

- 氏名や住所、電話番号、生年月日といった個人情報

- 運転免許証や保険証、マイナンバーカードの画像データ

- メールアドレスやSNSアカウント、その他ID/PASSのセット

- クレジットカードの番号や金融機関の口座番号と暗証のセット

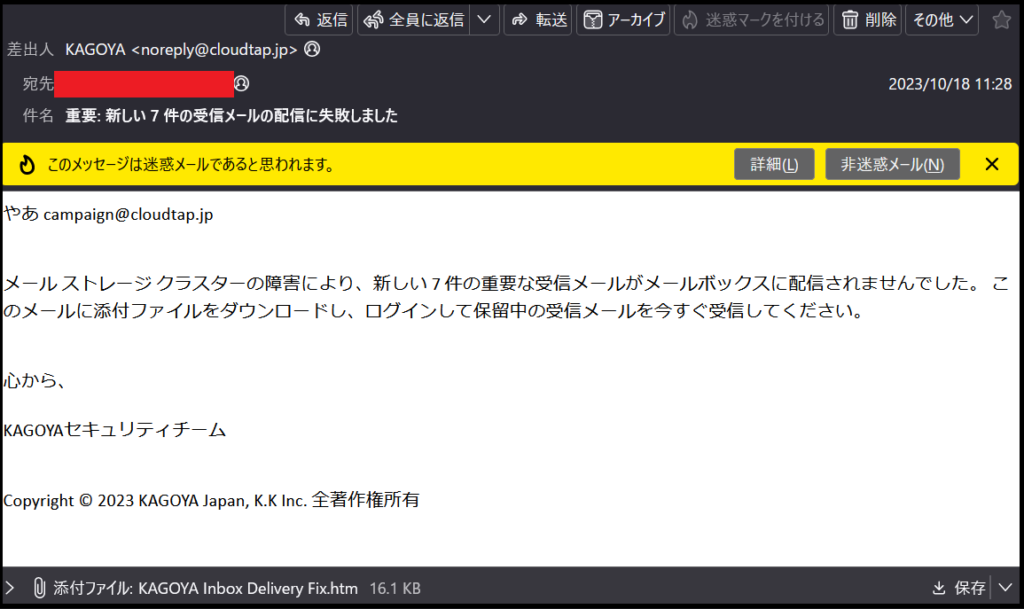

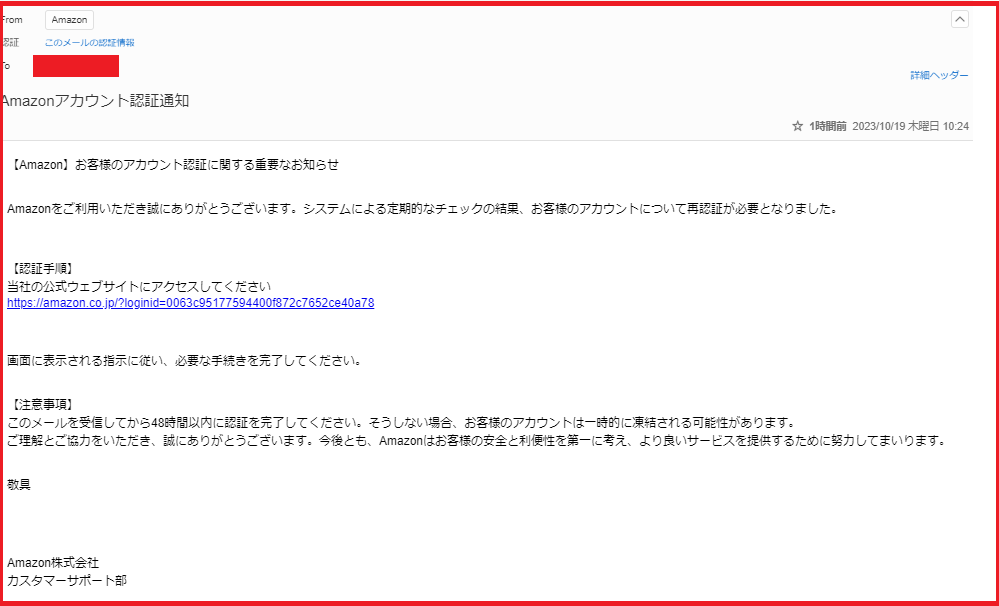

フィッシングメールの実例

実際にあるフィッシングメールの手口としては、大手オンラインショッピングサイトを装って「アカウントの凍結」や「支払い失敗」といった件名で一斉にフィッシングメールがばら撒かれます。

そして本文には「この問題を解決するにはログインを行い、クレジット情報を再登録してください。」と本物のサイトそっくりの偽サイトに誘導し、そこでログイン情報や個人情報、そして決済可能なクレジットカード情報を入力させて情報を盗むという手口となっています。

なお、こういったフィッシングメールはなりすましメールとして送信されていることが多く、パッと見ただけでは本物に見えてしまい、詐欺にひっかかる人が後を絶たないのです。

年々、増加傾向にある

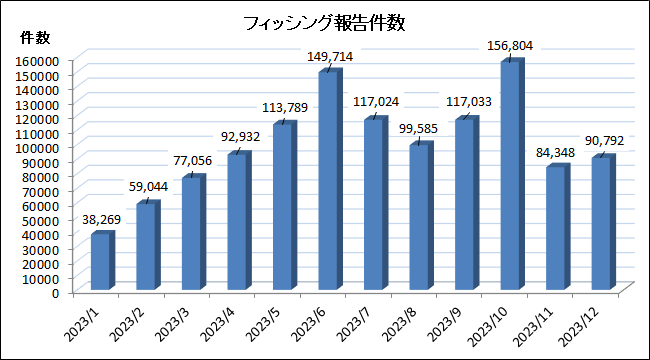

このフィッシングメールによる詐欺被害ですが、一時期は落ち着きを見せていましたが再度増加傾向にあり、法人・個人を問わず細心の注意が必要な状況にあります。

この増加傾向に関しては2023年の11月12月には落ち着いてきている様に見えるものの、過去のデータからスポット的に急増している月も確認できるため、2024年以降も継続して警戒・対策が必要とされています。

こういった背景もあり、GmailやYahoo!メールではSPF/DKIMに加えて、DMARCの導入等のポリシー変更が行われることになりました。

2024年2月にGmailで起こる変更について|注意点や対応すべき点について

2024年2月1日にGmailのポリシーが変更されるとアップデートされたガイドラインにて発表がありました。 これによりGmailを使用している個人ユーザーにとっては利便性が向上しますが、Gmailに宛ててメールを配信する企業はこの変更への対策を講じないと迷惑メールに振り分けられる可能性が高まります。 そこでこの記事では、2024年2月にGmailで起こる変更がどういったものか、その変更に関する注意…

フィッシングメールの見分け方

フィッシングメールによる被害はかなり深刻なものですので、可能であれば被害は0に抑えたいところです。

そこで必要になるのが、送られてきたメールがフィッシングメールかどうか見分けるという作業です。

このフィッシングメールの見分け方にはいくつか方法がありますので、順にご紹介したいと思います。

メールアドレスを確認する

1つ目の見分け方はメールアドレスを確認するという方法です。

当たり前といえば当たり前ですが、普段からメールを受信したら反射的に開いてしまっている方には、取り入れてもらいたい確認作業となります。

というのも、メールを受信するとメールアドレスではなく差出人が真っ先に目に入りますが、メールアドレスを確認するとただの英数字の羅列で構成されたメールアドレスというケースがあります。

例:差出人 カゴヤ・ジャパン<15yt4hgn5vr@wf_4rk.com>

当然これは差出人の名称だけなりすましているフィッシングメールですが、差出人だけで判断されている場合は詐欺被害に引っかかってしまう可能性がありますので、メールアドレスも確認することでこのタイプのフィッシングメールを防げるようになります。

※後述しますが、差出人に記載されているメールアドレスもなりすませるため、ここの確認で問題なくてもフィッシングメールの可能性はあります。

メール本文やリンクURLを確認する

2つ目の見分け方は、メール本文だったり記載されているリンクURLに違和感がないかどうか確認するという方法です。

フィッシングメールは海外で作成・送信されているケースも多いので、メール本文の日本語が間違っていることがあります。加えて、フィッシングメールですので、本文に記載されているリンクURLは偽物のフィッシングサイトのリンクとなっていますので、本物とは異なるURLが記載されています。

例:本文

こんにちは、カゴヤ太郎さん

ドメインが停止される可能性を防ぎ、私たちのすべての製品とサービスに中断なくアクセスできるようにするために、お支払い方法を更新してください。

https://www.kagojajp_2.ti/938gh38oqhg89qv7fw;7tw7qgf8qof68tl38oofq 38dbgwdnkwd

ここでの注意点としては、テキスト方式で送られてきたメールの場合はリンクURLを簡単に確認できますが、HTML方式で送信されたメールはテキストリンクになっていることがありURLの確認が即座にできない場合もあります。

ヘッダーや認証情報を確認する

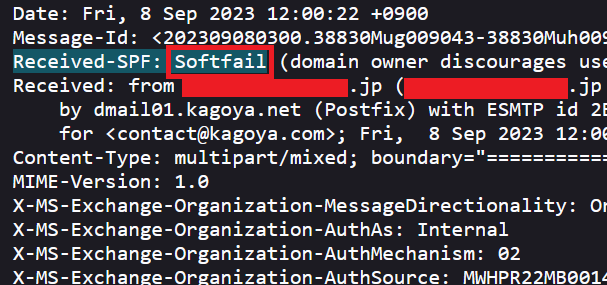

3つ目の見分け方は、メールのヘッダー情報や認証情報を確認するという方法です。

1つ目の見分け方として紹介した差出人の名前やメールアドレスですが、実はそこに記載されているメールアドレスも割と簡単に偽装することができます。そうなってくるとそのままの状態で見える情報だけでフィッシングメールかどうか見分けることは不可能です。

しかし、差出人情報は偽装できてもSPFやDKIMといった認証情報を偽装することはできませんので、ここを確認することでフィッシングメールかどうかの判断ができます。

SPFやDKIMの認証結果の確認方法は、受信したメールアドレスのヘッダー情報(ソースを表示する)を確認すると、以下の画像の様にSPFやDKIMの項目を確認できます。

ここがPASSになっていればなりすましではなく、正規のメールアドレスということの証明になりますが、上記のようにSoftfailやfailとなっている場合はメールアドレスの偽装を行っているメールだという判断ができます。

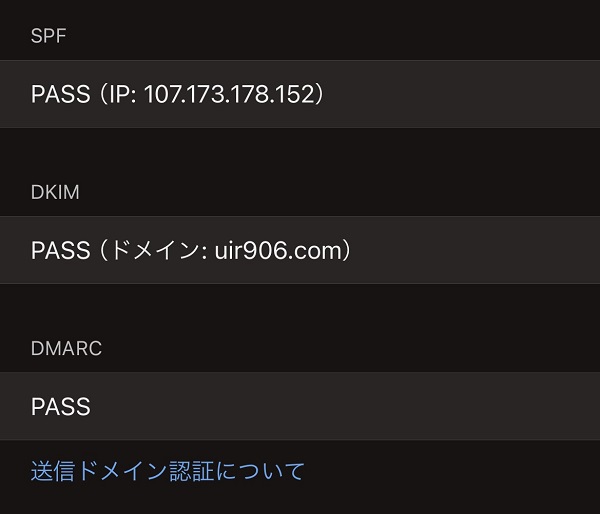

なお、この認証情報の確認についてGmailやYahoo!メールであれば送信元のメールアドレスの近くに「送信ドメイン認証」の確認ができるボタンがありますので、そこを確認することで簡単に確認が可能です。

公式サイトや担当者に確認する

4つ目の見分け方としては、最後の手段として送信元と思われる公式サイトや企業の担当者、窓口に直接確認するという方法です。

ご紹介の3つの方法でも判断できない、もしくはヘッダー情報を見ても判断できないという場合には送信元に問い合わせしてみるのが確実です。

ただし、問い合わせを行う際にはフィッシングメールと疑わしきメールに記載の問い合わせ先ではなく、別でGoogle検索等で探し出した公式サイトや、過去にメール等で担当者やサポート窓口とやり取りがある場合は、そのメールアドレスに問い合わせする必要があります。

有効なフィッシングメール対策

前述でご紹介の通り、フィッシングメールは受信したメールのアドレスやヘッダー情報などから見分けることが可能です。

しかし、見落としなどによりフィッシングメールで被害にあってしまう可能性を無くすることはできませんので、フィッシングメールに有効な対策についてもご紹介いたします。

無闇にメールやSMS内のリンクをクリックしない

ご紹介の通り、フィッシングメールによる被害のほとんどは、メール本文に記載されているリンクをクリックすることが起点となります。

これを踏まえて、受信した違和感のあるメールに記載されたリンクを無闇にクリックしないことは重要です。

メールだけではなく、スマホで受信できるSMS(電話番号を宛先として送信できるショートメッセージ)でもフィッシングメールが多く出回っていますので、こちらも同様に注意が必要です。

OSやアプリ等を最新の状態に

パソコンやスマートフォンのOSは定期的にアップデートが入りますが、このアップデートの中にはセキュリティ強化を含むアップデートであることもあります。

そのため、OSを最新の状態にアップデートしていたことで、フィッシングメールに貼付されているウィルス入りファイルをダウンロードしてしまっても、被害を最小限に抑えられる可能性が高まります。

特にセキュリティソフトとウイルス定義ファイルは、常に最新の脅威に対応できるようにアップデートを繰り返していますので、これを常に最新の状態に更新することは思っている以上に重要です。

同じようにメールアプリを利用されている場合も、アプリのバージョンを常に最新の状態にしておくことでフィッシングメールに対する防御力を高めることに繋がります。

メールセキュリティを導入する

そもそも、フィッシングメールのような悪意のあるメールをブロックできる機能があれば、受信箱に危険なメールが入ってこなくなりますので、フィッシングメールの対策としては有効な手段となります。

具体的には、メールのウイルスチェック機能だったり、SPF/DKIMといった送信ドメイン認証といったメールセキュリティが該当します。

他にも迷惑メールフィルタやホワイトリスト・ブラックリスト、メール接続元 IPアドレス制限などもあり、これらを正しく有効活用できればほとんどのフィッシングメールは防ぐことが可能となります。

企業が利用している正規のメールアカウントが乗っ取られてしまったり、脆弱性を突かれて迷惑メール送信の踏み台にされてしまった場合は、そこからフィッシングメールがばら撒かれた場合は受信箱に振り分けられます。

その他の対策

上記以外にも、同じIDとパスワードの組み合わせを流用しないことも重要です。

仮にIDとパスワードがフィッシングメールの被害によって流出したとしても、1つの会員サイトにしか利用していない場合はその会員サイトの変更だけで済みます。しかし、複数のサービスで同じ組み合わせを使用している場合は、そのIDとパスワードのセットで手あたり次第にログインされてしまうため、甚大な被害に発展してしまいます。

利用シーンは限られますが、ワンタイムパスワードを活用することもフィッシングメールから起こる被害の対策として有効です。

そして、フィッシングメールを受信してしまった場合に、自分以外に対してこれ以上被害を拡大させないためにも、フィッシング対策協議会などに情報提供を行うことも大切です。(フィッシングメール報告ページ)

ここでは緊急で周知が必要なフィッシングメールはトップページで一覧で掲載していますので、自分では判断が難しいという方の判断材料を提供することができます。

事業者ができる対策

フィッシングメールは個人であっても事業者であっても受信することにメリットはありませんので、上記でご紹介した対策をする必要があります。しかし、事業者の場合は上記に加えて、自社の名前を装ってフィッシングメールが配信されることにより、一般消費者からの企業イメージがダウンしてしまうリスクも考える必要があります。

特に現在はSNSによる情報交換も活発に行われている時代ですので、自社を騙るフィッシングメールが原因で「○○株式会社のサイトに登録したらクレジットカードの不正利用された!」といった書き込みをされると、デジタルタトゥーとして残り今後の事業活動の妨げになります。

そのため、フィッシングメールの受信対策だけではなく、自社を騙るフィッシングメールすなわちなりすましメールに対しても対策を行う必要があります。

ただ、幸いなことにこの対策はDMARCという送信ドメイン認証を導入することで対策が可能ですので、割と簡単に実行できるものではあります。注意点としては、DMARCの利用には事前にSPFやDKIMの設定も必要になりますので、SPF/DKIM/DMARCの3つが揃っているメールサーバーを利用する必要はあります。

フィッシングメールの詐欺に引っかかってしまった場合

もし、フィッシングメールを開いて、何かしらの情報を入力したり添付データのダウンロードを行ってしまった場合、その内容に合わせた対処が必要になります。

口座情報を入力してしまった場合

フィッシングメールで銀行の口座情報を入力してしまった場合は、不正に引き出されたりするリスクが発生します。

特にフィッシングサイトに口座番号と暗証番号をセットで入力してしまっている場合は、更に不正引き出しのリスクが高まります。

※口座情報だけ抜き取られている場合でも、他のルートから4桁の暗証番号を盗まれておりその組み合わせで突破される可能性はあります。

この場合、個人口座であれば預貯金者保護法によって不正な引き落としによる被害金額は銀行に補償される仕組みにはなっていますが、どのタイミングで不正引き落としが行われるかは不明ですので、流出した利用銀行に連絡して口座番号や暗証番号の変更を行い、それと同時並行で警察に連絡して被害状況などを共有する必要があります。

クレジットカード情報を入力してしまった場合

続いてはクレジットカード情報をフィッシングメールによって盗まれてしまった場合について。

この場合も、不正利用に関してはカード会社に補償される仕組みではありますが、早急にカード会社に連絡して利用を停止させる必要があります。

また、一度流出してしまった情報は拡散される可能性が高いため、基本的には流出したクレジットカードは破棄して、新しく作りなおす必要があります。当然、そのクレジットカードで支払いを設定していた電気代やガス、スマホ代などは再度支払情報を登録しなおす必要がありますので、諸々の手続きにかなりの手間が発生します。

ID/パスワードを入力してしまった場合

IDやパスワードをフィッシングメールによって盗まれた場合、その組み合わせでログインしているサービス等は、ただちに全て変更する必要があります。

もちろん、IDとパスワードを盗まれるきっかけとなったフィッシングサイトの模倣元である本物のサイトは、真っ先に狙われますので早急に対応する必要があります。

また、本記事でご紹介の通り、盗まれたIDとパスワードはその2つセットで様々なサービスで手あたり次第ログインできるか試行されますので、現在設定しているものもこれから新しく会員登録する際も同じ組み合わせのID/パスワードの利用は非推奨となります。

添付データをダウンロードしてしまった場合

フィッシングメールに貼付されているファイルは、高確率でウィルスが仕組まれていますので、それを誤ってダウンロードしてしまった場合はすぐさまインターネット通信を切る必要があります。

ウィルスの種類によっては、インターネット通信ができる状態にあることで被害が拡大するリスクがあるため、通信を切ることで被害の拡大を防ぐことができます。

その後の対応としては、パソコン内にウィルス対策ソフトがある場合はスキャンと削除を行い、対策ソフトがない場合は購入したパソコンのサポート窓口に相談して指示を仰ぎましょう。

もしこれが会社で使用しているパソコンの場合、まずは上長や情シスに報告し社内で定められているワークフローに沿って対処する必要があります。企業の場合は初動の速さが重要になりますので、確証はなく疑惑の段階であっても情シスに相談するようにしましょう。

まとめ

フィッシングメールは年々手口が巧妙化してきていますので、今後も継続して警戒する必要があります。

ご紹介の通り、既にパッと見ただけでは見分けがつかないクオリティになってきていますので、何かしらの対策は行って当たり前の時代が来ると予想されます。

幸い、個人で利用することが多いGmailやYahoo!メールはこの辺りは自動的に対応されていますが、法人の場合は自ら対策を行う必要があります。

特に自社を騙るなりすましメールが発生すると、悪いことをしていないのに企業イメージが悪化するリスクがありますので、この辺りの対策も検討する必要があるでしょう。