ビジネスにおいて、メールは社内・社外とコミュニケーションをとるための手段として欠かせません。しかしながら、メールが原因となりさまざまなセキュリティ上の事故・被害が発生しているのは、誰もが知るところです。メールを悪用したサイバー攻撃や誤送信などにより、大きな被害が発生したというニュースはよく聞かれます。

メールセキュリティは、メールを起因としたリスクを防ぐためにも重要です。この記事ではメールセキュリティとは何かや必要性、メールセキュリティを高めるための対策や設定について、わかりやすく解説しています。

この記事の内容を理解することで、自社でメールセキュリティを高めるために何をすればよいかが分かるでしょう。

目次

メールセキュリティとは|メールを介したセキュリティリスクを防ぐための対策

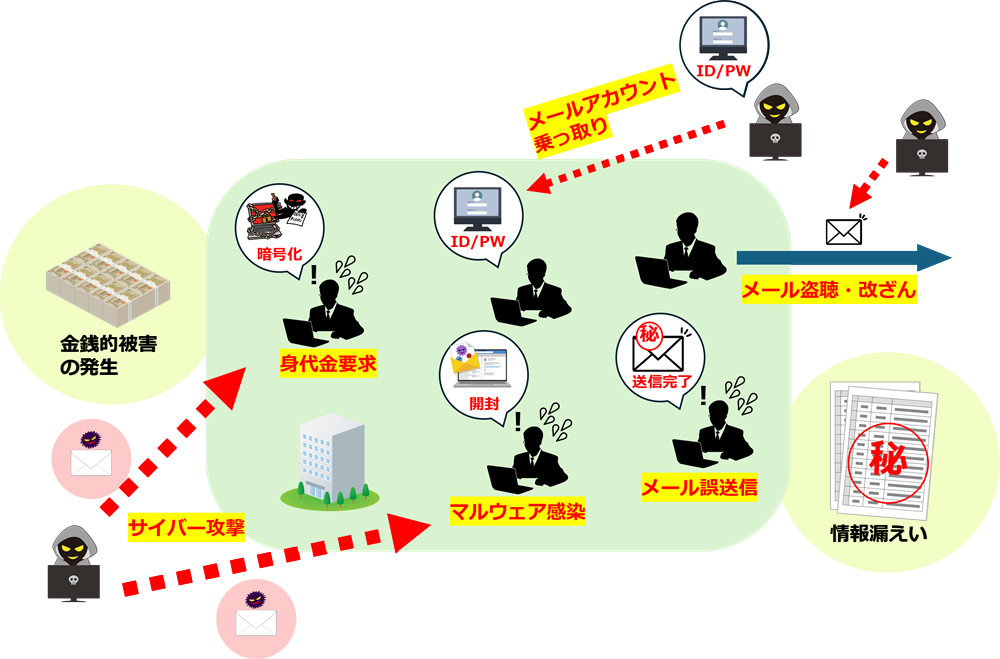

メールセキュリティとはサイバー攻撃やメール誤送信など、メールを介したあらゆるセキュリティリスクを防ぐための対策全般を指す用語です。

メールを起因とする情報漏えいや、金銭的な被害などのニュースは数えきれません。企業がメールを利用している限り、そういった事故・被害は他人事ではないのです。メールセキュリティは企業の規模を問わず、重要な課題のひとつと言えます。

企業にとってメールセキュリティが不可欠である理由

なぜ企業はメールセキュリティを重視しなくてはならないのでしょうか。ここではその理由をみていきましょう。

サイバー攻撃の多くがメールを利用している

| 順位 | 種類 | メールを起因と することが多い |

|---|---|---|

| 1 | ランサムウェアによる被害 | ○ |

| 2 | サプライチェーンの弱点を悪用した攻撃 | △ |

| 3 | 内部不正による情報漏えい等の被害 | △ |

| 4 | 標的型攻撃による機密情報の窃取 | ○ |

| 5 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | |

| 6 | 不注意による情報漏えい等の被害 | ○ |

| 7 | 脆弱性対策情報の公開に伴う悪用増加 | |

| 8 | ビジネスメール詐欺による金銭被害 | ○ |

| 9 | テレワーク等のニューノーマルな働き方を狙った攻撃 | |

| 10 | 犯罪のビジネス化(アンダーグラウンドサービス) |

サイバー攻撃は、メールを悪用することが少なくありません。上記は独立行政法人情報処理推進機構「IPA」が公開した「情報セキュリティ10大脅威 2024 [組織]」をもとに作成した表です。

ここにあがっている脅威のうち半分程度が、メールを起因とすることが多くなっています。特に以下3つのサイバー攻撃に関しては、メールを悪用するケースが多いです。

- 1位:ランサムウェアによる被害

- 4位:標的型攻撃による機密情報の窃取

- 8位:ビジネスメール詐欺による金銭被害

企業が顧客や取引先など、外部とメールのやりとりをすること自体は日常的な業務の一環です。特に珍しいことではありません。

一方でサイバー攻撃をおこなう側からすれば、メールは攻撃対象の企業内部へ入り込むための主要な手段のひとつになるのです。従業員がメールを不用意に開いてマルウェアに感染するなどすれば、比較的簡単にサイバー攻撃が成功してしまいます。

世界最大級の通信事業者「ベライゾン」が発表した、「2024年度データ漏洩/侵害調査報告書」内のデータが非常に興味深いです。本データによれば、ユーザーがフィッシングメールを開きリンクをクリックするまでの平均はわずか21秒となっています。

さらにユーザーがクレジットカードなどの情報を入力し、フィッシング詐欺に引っかかるまでの平均は1分未満とのことです。攻撃者にとってメールによるサイバー攻撃を成功させるのは、決して難しくはありません。

メール誤送信など人的ミスで情報漏えいが発生する事故も多発している

メール誤送信などの人為的なミスによって、顧客情報などが漏えいしたというニュースもよく聞きます。東京商工リサーチの集計※によれば、2024年中の上場企業における情報漏えい・紛失事故の主な原因は以下のとおりです。

- 1位:ウイルス感染・不正アクセス(114件)

- 2位:誤表示・誤送信(41件)

- 3位:不正持ち出し・盗難(14件)

※2024年上場企業の「個人情報漏えい・紛失」事故 過去最多の189件、漏えい情報は1,586万人分 | TSRデータインサイト | 東京商工リサーチ

状況次第では、メール誤送信によって数千・数万、もしくはそれ以上の顧客情報が一度に漏えいする可能性も否定できません。メールセキュリティにとって、メールの誤送信も非常にリスクの大きな要因のひとつといえるのです。

メールセキュリティで対策できる主な脅威の例

メールセキュリティによって、多くの脅威を防ぐことが可能です。ここではなかでもメールセキュリティで対策できる主要な脅威の例をみていきましょう。

ランサムウェア攻撃・マルウェア感染

マルウェアを添付したメールを送信するなどして、企業内部のネットワークへ侵入するサイバー攻撃は多いです。添付ファイルを開いたユーザーPCがマルウェアに感染すると、他ユーザーのPCや社内サーバーへ感染が広がる可能性があります。その結果、被害も拡大してしまうのです。

マルウェアを使った企業向けの攻撃として、ここ数年で急増している種類のひとつにランサムウェア攻撃があります。ランサムウェアは、ファイルを暗号化するマルウェアです。社内ネットワークにマルウェア感染が広がると、重要なシステムやデータが暗号化され参照できなくなってしまいます。

攻撃者はシステムやデータを復号化する代わりに、身代金(ランサム)を要求するのです。システムやデータが使えなくなることで、企業は業務停止に追い込まれる場合もあります。大企業を相手としたランサムウェア攻撃では、莫大な金額の身代金を要求される例も少なくありません。

標的型攻撃メール/ビジネスメール詐欺

標的型攻撃メールとビジネスメール詐欺は、特定の組織・企業をターゲットとしたサイバー攻撃です。

標的型攻撃メールとは、送信元として取引先や社内関係者などを装いターゲット宛に悪意のあるメールを送り付ける攻撃です。通常のメールと勘違いした従業員・受信者は、メール内のリンクをクリックしたり添付ファイルを開いたりしてしまいます。その結果、従業員のPCがマルウェアに感染し、攻撃者に機密情報を盗まれてしまうのです。

一方でビジネスメール詐欺もまた、送信元として取引先や社内関係者などを装ったメールを送り付けます。ビジネスメール詐欺が標的型攻撃メールと異なるのは、実際におこなわれているメールのやり取りに介入するかたちで送信される点です。標的型攻撃メールは脈絡なく送られることが多いので、その点ではビジネスメール詐欺の方が高度な攻撃といえるでしょう。

そのうえでビジネスメール詐欺では、従業員・受信者を欺いて金銭を奪います。偽の請求書を送るなどして、攻撃者へ送金するよう誘導するのです。標的型攻撃メールは主に機密情報を盗むのが目的なので、その点も両者の違いといえます。

人的ミスによるメール誤送信

宛先を間違ってメールを送信するなど、人的ミスによるメール誤送信で個人情報・機密情報が漏えいする事故があとを絶ちません。ビジネスで送受信されるメールには、外部へ公開できない重要な情報を含むことが多いです。他社と共有する機密情報や顧客情報などが漏えいした場合は、取引先や自社顧客にも多大な迷惑をかけ信頼を失うことにもなります。

メールアカウントの乗っ取り

従業員のメールアカウントなどが乗っ取られるサイバー攻撃の種類です。メールアカウントを乗っ取る方法として、以下の例があげられます。

- 単純で予測されやすいパスワードを設定していて、正規のサイトから不正にログインされた

- パスワードを使い回していて、ほかのログイン情報が漏えいしたことがきっかけとなりメールアカウントも乗っ取られてしまった

- メール本文内のリンクから不正なWebサイトへアクセスし、メールアドレスのパスワードを入力してしまった

メールアカウントが乗っ取られると、過去のメールやアドレス帳などから機密情報・個人情報が漏えいする可能性があります。また乗っ取られたメールアカウントが悪用され、さらなる攻撃を仕掛けるためのメールが同僚や取引先に送られる例も少なくありません。

フィッシング詐欺

フィッシング詐欺は送信元として大手企業や公的機関を騙ったメールを送り、ユーザーから個人情報を盗む攻撃です。本文内のリンクから、大手企業などの公式サイトを偽装したWebサイトへアクセスさせ、クレジットカード番号を含む個人情報を入力させます。

ユーザー側からすると不正なWebサイトに個人情報を入力したつもりはないので、被害に気付くまで時間がかかることも少なくありません。知らぬ間にID・パスワードやクレジットカード番号などが、不正に利用されてしまうのです。

メールの盗聴・改ざん

メールを送受信している通信へ攻撃者が入り込み、メールの内容を盗聴したり改ざんしたりするといった被害が考えられます。機密情報・個人情報を掲載したメールが盗聴されると、それらが漏えいしてしまう可能性があるのです。また攻撃者の悪意によってメールが改ざんされると、メールの内容が変わってしまい想定しない被害が生じることも考えられます。

メールセキュリティに不備があり、大きな被害が発生した事例

メールセキュリティの対策が十分でないことで、重大なセキュリティ事故につながる可能性があります。ここでは、なかでも大きな被害につながった事例をみていきましょう。

【2020年】メール誤送信で取引先企業2,750社分の金融機関情報を流出した事例

日本郵便の子会社である株式会社郵便局物販サービスが、メール誤送信をした事例です。該当の従業員は、取引先32社に添付ファイル付きの業務メールを送信しました。

しかし、そのファイルのなかに取引先2,750社の金融機関情報などが含まれていたことに気付かなかったのです。情報の流出は誤送信の翌日に発覚し、同社は送信先にデータ削除を依頼するとともに被害者へ謝罪状を送るなどの対応をおこないました。

【2024年】ビジネスメール詐欺により約136万ドルが奪われた事例

医療製品メーカー「株式会社スリー・ディー・マトリックス」が、ビジネスメール詐欺で巨額の被害を受けた事例です。同社は取引先を騙ったメールの指示に従い、代金の支払先を変更し、偽の銀行口座に約86万ドルを入金してしまいました。

そのあと同社は別の取引先を名乗る詐欺メールの指示にも応じ、再度偽の銀行口座に約50万ドルを振り込みます。その結果、あわせて約136万ドルを攻撃者に奪われてしまったのです。

メールセキュリティを強化するための主な対策

メールセキュリティは、よく知られる対策をきちんとおこなうことで強化が可能です。ここでは、メールセキュリティの強化を目的としてよく選ばれる具体的な対策の例をみていきましょう。

アンチウイルス機能の導入

メールの添付ファイルやリンク先によって、マルウェアに感染する被害は多いです。こういった被害を防ぐための基本的な対策として、アンチウイルス機能の導入は欠かせません。従業員のPCがマルウェアに感染すると、社内の別PCやサーバーなどに感染が広がってしまう可能性があります。

迷惑メールフィルタ

迷惑メールフィルタは、従業員の受信箱に届く前に有害なメールをフィルタリングする機能です。迷惑メールフィルタは広告メールだけでなく、フィッシングなどを目論む悪意のあるメールをフィルタリングできる場合も少なくありません。

メール本文・添付ファイルの暗号化

メールの本文や添付ファイルを暗号化することで、メールの盗聴・改ざんによる被害を防げます。またメールの暗号化により、自社をなりすますメールが送信されても、取引先が区別できるようになるのもメリットです。

メール暗号化の手法・技術として、「STARTTLS」や「S/MIME」などがあげられます。メール暗号化の技術については、以下記事で解説しておりますので興味があればあわせて参照ください。

メール暗号化とは?仕組みから暗号化の方法までわかりやすく解説

メールを利用する企業にとって、メールによって情報漏えいなどの被害が発生するリスクを避けることはできません。情報漏えいなどによる被害を防ぐためには、対策が必要となります。 メール暗号化は、メールによる情報漏えいを防ぐため第一に行うべき対策です。管理者はメール暗号化の概要や仕組みについて、把握しておかなくてはなりません。 この記事では、メール暗号化とは何かやその仕組み、方法までわかりやすく解説していま…

メール無害化機能の導入

メール無害化とは、受信メールの添付ファイルや本文に含まれるリンクを無効にして被害を防ぐ仕組みです。これによって、添付ファイルやリンク先によってマルウェアに感染するリスクを軽減できます。ただし正常なメールも無害化される可能性があり、利便性に問題が生じるのは否めません。

メール誤送信防止機能の導入

メール誤送信機能では、以下のような設定が可能です。

- メール送信前に注意を促すポップアップを表示する

- 送信を一時保留して、誤送信でないかチェックする時間を確保し、必要に応じメール送信を取り消すことができる

- メール送信にあたり、上司などのチェックを必須とする

これら機能の実装によって、メール誤送信のリスクを軽減できます。

データ損失防止(DLP)機能の導入

データ損失防止(DLP)機能では、メールにリスクがある情報が含まれていないかを監視し、必要に応じフィルタリングをおこないます。DLPにより、たとえば個人情報を含むメールが送信されそうになった際にブロックしたり、管理者に通知したりすることが可能です。

送信ドメイン認証の設定

送信ドメイン認証は、なりすましメールを見分けるのに有効な技術です。送信元のドメイン情報にてメールを認証し、それがなりすましか否かを判断できるようになります。送信ドメイン認証で、本来の送信元から送られたメールと判断できれば、取引先や顧客が安心して開けるのもメリットです。

送信ドメイン認証については、以下記事で詳しく解説しているのであわせて参照ください。

【図解】DKIMとは?SPFとの違い、最新のDMARCも!なりすましメール対策の仕組みを解説

個人・企業を問わず、送信元を詐称されたメールによる被害が後を絶ちません。中でも企業を対象とした攻撃の事例では、その被害額が甚大になることもあります。この攻撃を対策するためには、DKIM(ディーキム)やSPF(エスピーエフ)・DMARC(ディーマーク)といった送信ドメイン認証による対策が不可欠です。この記事ではDKIMとは何かや、古くからあるSPF、最新のDMARCとの違いについて解説します。 Pi…

定期的な社員教育の徹底

自社のメールセキュリティを保つには、定期的な社内教育が欠かせません。DLPやメール無害化、メール誤送信防止などの機能を搭載しても、最終的には従業員自身が気を付けないとメールによる被害を防げないからです。

たとえばメール誤送信のリスクについて解説し、従業員の注意を促します。標的型攻撃メールやビジネスメール詐欺の被害を防ぐには、少しでも不審なメールは開かないなどの注意喚起が必要です。

座学だけでなく、標的型攻撃を模したメールを従業員に送信するなどの訓練も検討するとよいでしょう。

メールセキュリティを高めるのに必要な設定の概要

メールセキュリティを高めるにはさまざまな設定が必要です。

ここでは、必要な設定の概要をまとめて紹介します。

インバウンドのセキュリティを強化する

メールにおいてインバウンドのセキュリティとは、外部から社内へ届くメール・通信に関する対策です。具体的には、以下のような設定があげられます。

- アンチウイルス機能によって、メールに付着したマルウェアが駆除されるようにする

- 迷惑メールフィルタ機能によって、不審なメールが受信箱に届かないようにする

- メールの無害化機能によって、リスクのあるリンクや添付ファイルを無害化するなど

またOSやソフトウェアなどを常に最新の状態に保ち、脆弱性が発見されたらすぐに対処することも必要です。発見されて間もない脆弱性が、サイバー攻撃に悪用される被害は少なくありません。

アウトバウンドのセキュリティを強化する

メールにおいてアウトバウンドのセキュリティとは、社内から外部への通信・送信メールに関する対策です。社内の端末が仮にマルウェアに感染しても、アウトバウンドの対策によってデータが流出するのを防げる可能性があります。また、社内からのメール誤送信についてもアウトバウンドのセキュリティ強化により対策が可能です。

アウトバウンドのセキュリティ対策としては、主に以下があげられます。

- マルウェア感染が原因と考えられる、外部への不審な通信を発見して遮断する

- 外部への異常な通信を発見するため、ログを定期的にチェックする

- メール誤送信機能によって、人的ミスでメールを誤送信し情報が流出するのを防ぐ

- データ損失防止(DLP)機能によって、リスクの高いメールが送信されるのを防ぐ

ユーザーID・パスワードをデフォルトから変更する

サーバーやネットワーク機器へログインする際のユーザーID・パスワードが、デフォルトのままで攻撃の標的となることは多いです。これらを推測しづらい文字列に変更することで、サイバー攻撃のリスクを軽減できます。

定期的にアップデートを実施する

サーバーのソフトウェアやネットワーク機器の状態を常に最新の状態にするため、定期的なアップデートを実施します。既知の脆弱性が、サイバー攻撃を受ける原因となることも少なくありません。定期的なアップデートは、メールセキュリティを守るうえでの基本的な対策と言えます。

従業員に対するメール訓練の実施

さまざまなメールセキュリティの機能を導入しても、従業員の意識が低いままだと、標的型攻撃などメールを使った攻撃の被害は防げません。メールのセキュリティを守るためには、従業員自身がサイバー攻撃について把握し、日ごろから注意を心がける姿勢が不可欠なのです。

従業員に対してメールセキュリティの注意喚起をする有効な手段として、メール訓練があげられます。メール訓練では、たとえば標的型攻撃の具体例を紹介しそのリスクについて理解してもらうのです。

そのうえで標的型攻撃の疑似メールを作成し、従業員へ送信し見破れるか訓練したり、効果を測定したりします。実際の攻撃に近い体験ができるので、従業員にとっては有効な訓練になるでしょう。

メールセキュリティ対策を網羅的におこなうには?

この記事では、メールセキュリティに有効といえるさまざまな対策や設定を紹介してきました。これらの対策・設定を網羅的におこなうにはそれなりの手間がかかりますし、技術力も必要です。

そのため「自社でおこなうのは難しい」と考える管理者の方も多いのではないでしょうか。その場合は、以下にあげる2種類の方法を検討するのもひとつの手です。

メールサーバーを見直す

メールセキュリティの機能が充実したメールサーバーに乗り換えることで、自社で設定や運用をする手間を省けます。専門的な設定は提供元に全て任せられるので、自社に高い専門知識を持つ担当者がいない場合、メールサーバー乗り換えは特に有効です。自社で難しい設定をしなくても、高いメールセキュリティを確保できます。

たとえばKAGOYAメールプランでは、メールセキュリティに関わる以下多彩な機能が最初から搭載済・設定済です。

- ウイルスフィルタ・迷惑メールフィルタ

- 送信ドメイン認証

- クライアント/サーバー間暗号化通信

- メール送信経路暗号化(共用タイプは受信のみ対応)

- ブルートフォースアタック対策(セキュアベーシックプラン以上)

- 接続元IPアドレス制限(セキュアベーシックプラン以上)

- メールログダウンロード(セキュアベーシックプラン以上)

- メールアーカイブ(専用タイプ以上/有料オプション)

- メール誤送信対策 Active! gate(有料オプション)

KAGOYAメールプランは、定額制でメールアドレス無制限で使えるためコストパフォーマンスが高いのも特徴です。KAGOYAメールプランについての詳細は、以下公式サイトで確認ください。

メールセキュリティサービス・製品を導入する

昨今では、メールセキュリティに関わる様々なサービス・製品が提供されています。これらサービス・製品を導入することで、手軽にメールセキュリティを高めることが可能です。

メールセキュリティサービス・製品を導入する際は、以下の点をチェックし自社にあった種類を選びましょう。

- 対策できるメールセキュリティの種類と性能

- 自社システムとの連携性や業務への適合性

- 初期費用・ランニングコスト

- サポート体制

市場では、多くのメールセキュリティサービス・製品が提供されています。そのなかでもActive!gateは、メール誤送信を防ぐメールセキュリティソリューションです。導入することで、以下機能をすぐに利用できます。

| 送信メールの一時保留 | 設定した条件に適合するメールを一時的に送信保留して、「うっかりミス」を防ぐ |

| 添付ファイルの Webダウンロード | 添付ファイルを分離し、パスワードを使用した別メールで送信する |

| 添付ファイル暗号化 | メール送信時に、添付ファイルを自動的にパスワード付きZIPファイルに変換する |

| ヘッダー変換 | 送信メールに設定した個数を超えるTo/Ccの指定がある場合、自動的にBccへ変換する |

| 上司承認 | 外部へメールを送信する際は、必ず上司などの承認を必要とする |

Active!gateの詳細については、以下公式サイトで確認ください。

>Active! gate(アクティブゲート)|株式会社クオリティア

なおKAGOYAメールプランでは、オプションでActive!gateを追加して利用することも可能です。

まとめ

メールを悪用したサイバー攻撃や誤送信など、メールを起因とする脅威を防ぐにはメールセキュリティの強化が必要です。そのためにはアンチウイルス・迷惑メールフィルタ・誤送信防止などさまざまな機能による対策が求められます。「あやしいメールは開かない」など、従業員自身が注意することもメールセキュリティを維持するには欠かせません。

ただし考え得るさまざまな対策を、自社だけでおこなうのは難しいと考える企業も多いでしょう。メールセキュリティを充実させるには、専門的な知識や管理者の負担が求められるからです。

その場合は、メールセキュリティに関わる有効な機能を搭載済のメールサーバーに乗り換えることも推奨されます。KAGOYAメールプランであれば、アンチウイルスやメール誤送信などメールセキュリティに関わる様々な機能をすぐに利用可能です。定額制・メールアカウント無制限で使えるため、コストパフォーマンスが高いのも、KAGOYAメールプランを選ぶ大きなメリットといえます。