ポートスキャンは、古くからサイバー攻撃で使われる手法の1つです。数多くのサイバー攻撃によって、ポートスキャンが活用されています。

一方でポートスキャンの内容を把握しておけば、ポートスキャンに基づくサイバー攻撃のリスクを軽減可能です。この記事ではポートスキャンとは何か?その仕組み、対策方法についてわかりやすく解説しています。

目次

ポートスキャンとは

ポートスキャンとはサーバーの各ポートへデータを送信し、その応答から稼働状況を調べる方法です。インターネットでは通信を行うサービスの種類ごとに、通信を行う出入口にあたる「ポート」が用意されています。

各ポートには専用の番号(ポート番号)が割り振られており、たとえば「メールを配送する際は25番ポートを使う」など決まっている例もあるのです。そのため、各ポートの稼働状況を把握できれば、そのサーバーでどんなサービス(機能)が提供されているかなどを把握できます。

ポートスキャンを実行するためのツールは、数多く公開されており簡単に入手可能です。コマンドラインで操作するツールから、GUIで実行できるツールもあり初心者の方でも難しい作業ではありません。

ポートスキャンによって得られる具体的な情報

ポートスキャンを行うことで、対象サーバーの各ポートに関して以下の情報を把握できます。

- どのポートが開放されているか(通信が可能な状況か)どうか

- ファイアウォールによってそのポートがフィルタリングされているか

- 開放されているポートで稼働中のサービス(HTTP・FTPなど)に関する情報

なおポート番号は0~65535番まで用意されており、そのうち0~1023番までは既存サービス向けに確保されています。なかでも有名なポート番号は、以下の通りです。※一部をピックアップして紹介します。

| ポート番号 | サービスの種類 |

|---|---|

| 20 | FTP(データ転送) |

| 21 | FTP(制御) |

| 22 | SSH(リモートログイン) |

| 25 | SMTP(メール送信) |

| 53 | DNS(ドメインの名前解決) |

| 80 | HTTP(Webの閲覧など) |

| 110 | POP3(メール受信) |

| 123 | NTP(時刻同期) |

| 443 | HTTPS(セキュアなWeb閲覧など) |

たとえば123番ポートが開放されていれば、「NTP通信が可能な状態」と判断できるわけです。

ポートスキャンは、サイバー攻撃の下調べに使われる

ポートスキャン自体はサーバーの稼働状況を調べる方法であり、これだけで対象サーバーが被害をこうむるわけではありません。実際、サーバーの管理者が自サーバーの稼働状況をチェックするために、ポートスキャンを行う可能性もあります。それでは、なぜ悪意のある第三者がポートスキャンを行うのでしょうか。

その答えは、サイバー攻撃の情報収集(下調べ)をするためです。たとえば不用意に開放されているポートがあれば、そのポートに対して攻撃をかけやすいと判断できます。泥棒がインターホンを鳴らしてその家に人がいるか確認するのと同じ、と言えば分かりやすいでしょうか。

ポートスキャンの仕組み

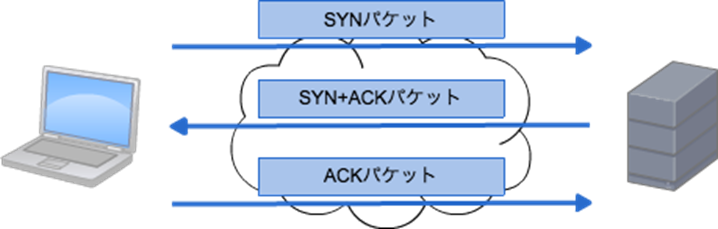

TCPポートに対するスキャンでは、「スリーウェイハンドシェイク」という技術が使われます。スリーウェイハンドシェイクの手順は以下の通りです。

- 接続を行う側は、接続してよいか確認するため「SYNパケット」を送信します。

- 接続される側(サーバーなど)は、ポートが開放されていて接続を受け付けられる状態であれば、肯定を意味する「SYN+ACKパケット」を返します。逆にポートが閉じていれば、接続要求の拒否を意味する「SYN+RSTパケット」を返します。

- 接続をする側は「SYN+ACKパケット」を受け取ったあとに、確認応答(「ACKパケット」)を返します。

このように、パケットの送受信を3回行うことから「スリーウェイハンドシェイク」と呼ばれるのです。ポートスキャンでは、スリーウェイハンドシェイクの仕組みが使われます。

【TCPポートが開放されている場合】

【TCPポートが閉じている場合】

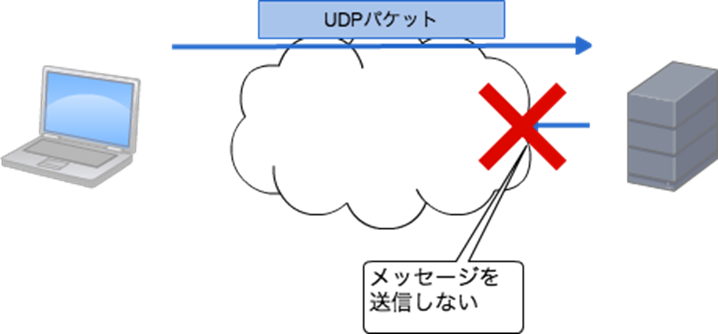

一方でUDPポートに対する通信は、TCPと異なり相互通信は行われません。接続する側が一方的に通信を行う仕組みです。

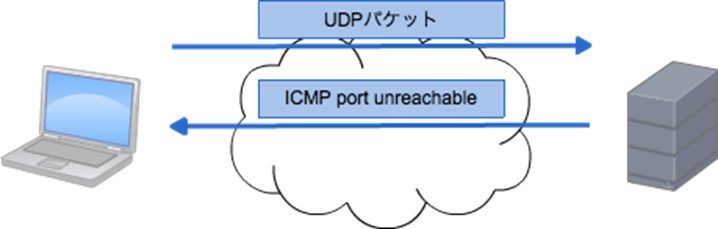

UDPポートに対するポートスキャンでは、最初に接続する側が接続される側のサーバーなどに対し「UDPパケット」を送信します。その上で、相手から何の返信もなければ「そのポートが開放されている」と判断されるのです。反対にポートが閉じている場合は、接続される側は「ICMP port unreachable」というメッセージを返します。

【UDPポートが開放されている場合】

【UDPポートが閉じている場合】

【参考サイト】

ポートスキャンの仕組み

https://www.itbook.info/network/nwope07.html

ポートスキャンの種類

ポートスキャンはスリーウェイハンドシェイクの仕組みなどをベースとして、その派生といえる種類がいろいろと存在します。具体的な種類は以下の通りです。

| 種類 | 概要 |

|---|---|

| TCPスキャン | 「スリーウェイハンドシェイク」にのっとった、基本的なTCPポートに対するポートスキャンの種類です。接続が確立するため、ファイアウォールのログに残りやすくなります。 |

| SYNスキャン | 接続を確立させずに、ポートの稼働状態を確認する種類のポートスキャンです。 SYNスキャンでは、スリーウェイハンドシェイクの途中で接続を中断することを示す「RSTパケット」を送信します。このように本来のスリーウェイハンドシェイクの仕様とは異なる動作をすることで、ファイアウォールのログに正しく記載されなくなるのです。 ※ このようにファイアウォールのログに記録されないタイプのポートスキャンを「ステルススキャン」と呼びます。以下、FINスキャン・クリスマスツースキャン・NULLスキャンもステルススキャンです。 |

| FINスキャン | 相手に接続終了を知らせる「FINパケット」を悪用するタイプのポートスキャンです。本来FINパケットは接続済の相手に送信しますが、FINスキャンでは本来の仕様とは異なり未接続の相手へ送信します。 未接続でもサービスが稼働していた場合は、送信先が接続中断を示す「RSTパケット」を返すのです。これによってポートの稼働状況が知られてしまいます。 |

| クリスマスツリースキャン | FIN・URG(緊急確認)・PUSH(データを上位層に渡すよう指示する)パケットを送信するタイプのポートスキャンです。接続先のポートが閉じているとRSTパケットが返ることから、稼働状況が把握されてしまいます。 |

| NULLスキャン | NULLとはプログラミングにおいて、「データが一切含まれていない状態」を意味する用語です。NULLスキャンでは、全てのフラグを「0」にしたパケットを相手へ送信します。 接続先のサービスが稼働していない場合「RSTパケット」が返されますが、稼働中の場合は何も返されません。これによって、稼働状況が知られてしまいます。 |

| UDPスキャン | UDPポートに対するスキャンです。UDPスキャンでは、接続先へUDPパケットを送信します。その上で接続先のサービスが稼働していれば、何も返信がありません。 一方、接続先のサービスが稼働していなければICMP Port Unreachableメッセージが返されます。これによって、稼働状況を把握されてしまうのです。 |

ポートスキャンによって想定される主な被害内容

ポートスキャンだけでは、被害が発生することはありません。しかしポートスキャンによって、ポートの開放状況やサービスの稼働状況を悪意のある第三者に知られることになります。それが、さらなるサイバー攻撃へとつながるのです。

それでは、ポートスキャンをもとにしたサイバー攻撃により、どのような被害が発生すると考えられるでしょうか。ここでは、なかでも主要な例を紹介します。

機密情報・個人情報の漏えい

ポートスキャンによってサーバーの脆弱性を発見され、その脆弱性をつくサイバー攻撃により機密情報・個人情報が盗まれた事例も存在します。情報漏えいが発覚した場合は、企業がこうむる被害は決して小さくありません。顧客や取引先からの信用を失ってしまう可能性もあります。

マルウェアに感染させられる

ポートスキャンで得た情報をもとに、悪意のある第三者がマルウェアを使った攻撃をしかける事例も少なくありません。仮にネットワーク内のコンピューターがマルウェアに感染した場合、復旧まで業務を停止せざるを得なくなるなどの被害が考えられます。ランサムウェア※に感染させられ、高額な身代金を要求されるケースも多いです。

※ランサムウェアとは

感染先コンピューターのデータを暗号化し利用できないようにして、復元のために身代金を要求するマルウェアです。昨今では、ランサムウェアによって膨大な額の被害を受ける企業が増えています。ランサムウェアの詳細については、以下記事もあわせてご覧ください。

暗号化によりファイルを使用不能にし、身代金を請求するランサムウェア。 ここでは初心者でも分かるよう概要を簡単に説明するとともに、感染経路、起こり得る被害、予防対策、万が一感染した場合の対処法を解説しています。 ランサムウェアとは ランサムウェアとは、ファイルを暗号化して使用不能の状態にし、元に戻す代わりに身代金を要求するマルウェア(※)です。「身代金(Ransom)」を要求する悪質な「ソフトウェア…

サイバー攻撃の踏み台にされてしまう

ポートスキャンで発見された脆弱性をついて攻撃をしかけられ、攻撃者によってサーバーを遠隔操作可能な状態にされるケースがあります。その結果、別サーバーへサイバー攻撃をしかけるための踏み台にされてしまうのです。サイバー攻撃を受けた企業から、実際の攻撃者であると疑われたり損害賠償を求められたりするケースも考えられます。

サーバー停止やデータの消失

ポートスキャンで発見された脆弱性をもとに攻撃をしかけられ、サーバーが停止に追い込まれたりデータが破壊されたりする可能性もあります。サーバーを長時間稼働させられなくなったり、重要なデータを失ったりした場合の被害が小さくないことは言うまでもありません。

ポートスキャンの対策

ポートスキャンに基づくサイバー攻撃によって、企業は少なからず被害を受ける可能性があります。しかし事前に適切な対策を行っておくことにより、被害が発生するのを防ぐことが可能です。この項では、代表的な対策の種類について紹介します。

不要なポートは閉じる

ポートスキャンに基づく被害を対策するためには、まず開放する必要がないポートに関してはファイアウォールなどで閉じておくべきです。ポートが不用意に開放されているほど、サイバー攻撃を受けやすくなります。外部に開放するポートは、必要最低限におさえるようにしましょう。

サーバーを常に最新の状態に保つ

OSやソフトウェアなどのバージョンが古いままで、脆弱性が放置された状態であるとサイバー攻撃を受けるリスクは大きくなります。そのためサーバーの状態を常に最新に保ち、攻撃を受けるリスクを軽減しましょう。

定期的にファイアウォールのログを確認する

ポートスキャンが行われた場合、ファイアウォールなどのログをみると、遮断ログが短い期間内に数多く残されていることも多いです。定期的にファイアウォールのログを確認して、ポートスキャンらしい痕跡がないかチェックしましょう。仮に該当すると考えられる記録が確認された際は、その発信元からのアクセスを遮断するなどセキュリティ対策を強化します。

ファイアウォールやIDS/IPSを導入する

ファイアウォールは、IPアドレスやポート番号などをもとにあらかじめ定めたルールに従い通信を許可・拒否します。これによってサイバー攻撃の可能性が高いアクセスを遮断することが可能です。

一方、IDS/IPSはパケットの中身をチェックして、攻撃と疑われるアクセスがあれば管理者に通知したり遮断したりするシステムです。ファイアウォールで防ぐことはできない攻撃も、IDS/IPSで検知・遮断できる可能性があり、併用することが推奨されます。

IDS/IPSの詳細や、ファイアウォールとの違いについて詳しくは以下記事を参照ください。

IDS/IPSとは、ネットワークを監視し、不正アクセスや疑わしい通信を検知したり、遮断したりする機能です。サイバー攻撃や情報漏洩といった脅威を防ぐのに役立ちます。 ここではIDS/IPSの役割と違い、守備範囲、ファイアーウォールやWAFとの違い、種類などをわかりやすく解説しています。 IDSとは? IDSは「Intrusion Detection System」の略で、日本語では「不正侵入検知シス…

WAFを導入する

WAF(Web Application Firewall)は、WebサーバーなどWebアプリケーションに特化したファイアウォールです。Webアプリケーションに対する防御の精度はファイアウォールやIDS/IPSより高く、併用が推奨されます。ファイアウォール・IDS/IPSで検知できないWebアプリケーションに対する攻撃も、WAFであれば防御できるケースも多いです。

WAFについて詳しくは、以下記事をご覧ください。

WAFとは?仕組みやファイアウォールとの違い・防御範囲をわかりやすく解説

近年、Webアプリケーションを標的とするサイバー攻撃が急増しています。従来のセキュリティ対策だけでは防ぎきれない巧妙な手法に、多くの企業が頭を悩ませているのではないでしょうか。 WAF(Web Application Firewall)は、多くのサイバー脅威に対する重要な防御策となります。 本記事では、WAFの基本から選定方法、効果的な運用まで、セキュリティ担当者が知っておくべき情報を徹底解説しま…

まとめ

ポートスキャンとは、サーバーの稼働状況を調べる手法です。ポートスキャンだけで、直接的に被害が発生することはありません。しかし悪意のある第三者はポートスキャンによって得た情報をもとに、サイバー攻撃を仕掛ける可能性があります。

ポートスキャンによる被害は、事前の対策で予防が可能です。不要なポートを閉じたり、IDS/IPS・WAFを導入したりなど対策を行っておき、ポートスキャンをはじめサイバー攻撃の被害を未然に防ぎましょう。

対策に適したサービスに関しては、以下窓口でも詳しく紹介しております。興味があれば是非お問合せ下さい。

法人・企業様専用のお問い合わせ窓口です。

お見積りのご相談、各サービスのお問い合わせなどお気軽にご相談ください。

電話でのお問い合わせ

0120-738-999

【受付時間】[平日]10:00~17:00

※ 土日祝・当社指定休日を除く